Artykuł sponsorowany

Systemy kontroli dostępu – kluczowe informacje i obszary zastosowań

- Co to jest system kontroli dostępu i jak działa w praktyce

- Kluczowe elementy systemu – od identyfikatora po oprogramowanie

- Metody autoryzacji i poziomy bezpieczeństwa

- Planowanie i wdrożenie – jak uniknąć błędów

- Integracja z innymi systemami bezpieczeństwa

- Obszary zastosowań – od biurowców po parkingi osiedlowe

- Bezpieczeństwo danych i zgodność z przepisami

- Dobór urządzeń – na co zwrócić uwagę przy zakupie

- Eksploatacja i serwis – gwarancja ciągłości działania

- Przykładowe scenariusze zastosowań

- Gdzie zamówić projekt i montaż – wsparcie od doradztwa po serwis

Systemy kontroli dostępu decydują, kto, kiedy i gdzie może wejść. Dają realną ochronę, porządek w ruchu osób i pojazdów oraz pełną rozliczalność zdarzeń. Poniżej znajdziesz najważniejsze informacje: z czego składa się system, jakie metody autoryzacji wybrać, jak planować instalację, gdzie mają największy sens i jak je integrować z innymi rozwiązaniami bezpieczeństwa.

Przeczytaj również: Zastosowanie prętów aluminiowych w różnych gałęziach przemysłu

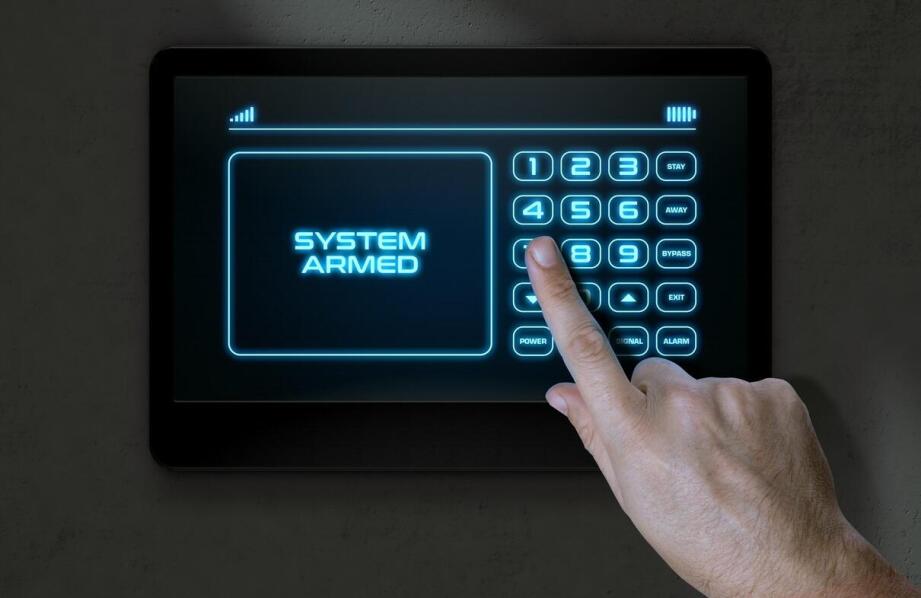

Co to jest system kontroli dostępu i jak działa w praktyce

System kontroli dostępu (SKD) to zestaw urządzeń i oprogramowania, który przyznaje lub odmawia wstępu na podstawie reguł. W podstawowej wersji użytkownik przykłada Kartę RFID (identyfikator) do czytnika, a kontroler decyduje, czy otworzyć przejście. Dodatkowo całe zdarzenie zapisuje się w dzienniku. Dzięki temu mamy jednocześnie autoryzację, monitorowanie i zabezpieczenie.

Przeczytaj również: Prawo konkurencji: jak uniknąć naruszeń i sankcji antymonopolowych?

W rozbudowanych wdrożeniach do gry wchodzi biometria (np. linie papilarne, rozpoznawanie twarzy), zdalne zarządzanie prawami wejścia oraz integracja z systemami alarmowymi i CCTV. Taki układ precyzyjnie określa, kto i kiedy może wejść do danego obszaru, a w razie incydentu szybko dostarcza materiałów dowodowych.

Przeczytaj również: Prawo rodzinne: jak adwokaci z Konina pomagają w sprawach związanych z opieką nad dziećmi?

Kluczowe elementy systemu – od identyfikatora po oprogramowanie

Kompletne SKD składa się z kilku skoordynowanych komponentów. Każdy pełni inną rolę i ma bezpośredni wpływ na poziom bezpieczeństwa oraz wygodę użytkownika.

- Identyfikator (Karta RFID) – nośnik uprawnień. Może mieć formę karty, breloka, opaski lub wirtualnego klucza w aplikacji mobilnej. W systemach o podwyższonym poziomie ochrony stosuje się identyfikatory szyfrowane.

- Czytnik – urządzenie skanujące, które odczytuje dane z karty, telefonu lub biometrii. Dobiera się je do warunków (wewnątrz/zewnątrz) i metody uwierzytelnienia.

- Kontroler – serce systemu. Porównuje prezentowane dane z listą uprawnień i podejmuje decyzję o przyznaniu dostępu. W wersjach offline przechowuje reguły lokalnie, w online – komunikuje się z serwerem.

- Urządzenia wykonawcze – elektrozaczepy, zwory elektromagnetyczne, bramki obrotowe, bramy przesuwne, szlabany oraz blokady parkingowe. Fizycznie otwierają lub blokują przejście.

- Oprogramowanie (dyspozytor) – konsola do zarządzania. Administrator określa uprawnienia, tworzy profile dostępu, generuje raporty obecności i zdarzeń, a także integruje system z rejestracją czasu pracy.

Metody autoryzacji i poziomy bezpieczeństwa

Dobór metody autoryzacji zależy od ryzyka i wygody. Najpopularniejsze są trzy ścieżki: coś, co masz (karta/telefon), coś, co wiesz (PIN), coś, czym jesteś (biometria). Dla stref o podwyższonym ryzyku stosuje się łączenie metod, np. karta + PIN lub biometria + karta.

W praktyce karty RFID cechują się szybkością i niskim kosztem. PIN bywa przydatny w strefach tymczasowych. Biometria minimalizuje ryzyko przekazywania identyfikatorów, dlatego sprawdza się w laboratoriach i serwerowniach. W obiektach o dużym przepływie osób (biurowce, uczelnie) skuteczne są bramki obrotowe z czytnikami kart lub telefonów z NFC.

Planowanie i wdrożenie – jak uniknąć błędów

Projekt zaczyna się od mapy ryzyka: które strefy wymagają najwyższej ochrony, jaki jest dzienny i szczytowy ruch, jakie są procedury ewakuacji. Następnie dobiera się architekturę: scentralizowaną (łatwiejsze zarządzanie) lub rozproszoną (wyższa odporność na awarie sieci). W obiektach wielooddziałowych pomaga chmura i zdalne nadawanie uprawnień.

Warto od razu zaplanować zasilanie awaryjne (UPS), okablowanie w klasie odpowiedniej do długości odcinków oraz politykę haseł i certyfikatów w systemach IP. Testy odbiorowe muszą obejmować: poprawność uprawnień, działanie w trybie awaryjnym, integrację z kontrolą wjazdu i rejestratorami czasu pracy.

Integracja z innymi systemami bezpieczeństwa

Największą wartość daje integracja. Połączenie SKD z CCTV pozwala przypisać nagranie do konkretnego zdarzenia wejścia. Integracja z SSWiN (alarmem) umożliwia automatyczne uzbrajanie stref po opuszczeniu budynku. W systemach parkingowych kontrola tablic rejestracyjnych (ANPR) może automatycznie otwierać szlabany drogowe dla aut uprawnionych, a kolczatki drogowe i parkingowe zabezpieczają ruch jednokierunkowy.

W środowiskach korporacyjnych często wiąże się SKD z HR: tworzenie i wygaszanie uprawnień na podstawie statusu pracownika. W obiektach publicznych integracja z systemem przeciwpożarowym zapewnia automatyczne odblokowanie przejść ewakuacyjnych.

Obszary zastosowań – od biurowców po parkingi osiedlowe

Instytucje publiczne ograniczają dostęp do archiwów i części administracyjnych, a w strefach klienta prowadzą kontrolowany ruch. Rejestry wejść ułatwiają dochodzenia w razie incydentów.

Biura i parki biznesowe stosują wielostrefowy podział uprawnień, integrację z windami i systemem gości. Dla większej przepustowości wykorzystują bramki uchylne oraz mobilne identyfikatory w smartfonach.

Laboratoria i serwerownie wymagają podwójnej autoryzacji i monitorowania wszystkich prób dostępu. Biometria i dzienniki zdarzeń spełniają rygorystyczne polityki audytowe.

Magazyny i zakłady rozdzielają ruch pieszy i kołowy. Kontrola wjazdu przez bramy przesuwne i słupki parkingowe porządkuje logistykę i zabezpiecza mienie.

Parkingi na osiedlach i w firmach korzystają z systemów ANPR, karnetów abonamentowych i blokad parkingowych. Rozwiązania te minimalizują nadużycia i umożliwiają rozliczenia.

Bezpieczeństwo danych i zgodność z przepisami

W systemach z biometrią kluczowa jest podstawa prawna i transparentna informacja dla użytkowników. Dane należy szyfrować w tranzycie i spoczynku, a dostęp administracyjny zabezpieczyć MFA. Warto wdrożyć retencję logów – przechowywać tyle, ile wynika z polityk bezpieczeństwa i wymogów audytowych.

W systemach sieciowych stosuj segmentację VLAN, aktualizacje firmware’u, silne certyfikaty oraz kontrolę dostępu do panelu zarządzania. Regularne testy i przeglądy znacząco redukują ryzyko.

Dobór urządzeń – na co zwrócić uwagę przy zakupie

Sprawdź odporność urządzeń (IP dla kurzu/wody, IK dla wandaloodporności), zgodność protokołów (Wiegand, OSDP, TCP/IP), oraz możliwości rozbudowy. Przy bramach i szlabanach liczy się żywotność mechaniki, szybkość otwarcia i dostęp do serwisu. Czytniki powinny obsługiwać współczesne standardy kart i ewentualnie BLE/NFC w telefonach.

Warto wybierać producentów oferujących wsparcie techniczne i długie linie produktowe. W systemach parkingowych zwróć uwagę na jakość kamer ANPR, oświetlenie w podczerwieni oraz niezawodność pętli indukcyjnych.

Eksploatacja i serwis – gwarancja ciągłości działania

Dobre praktyki to cykliczne przeglądy, testy trybów awaryjnych, kopie konfiguracji i szybkie reagowanie na alerty. Mechanika bram, szlabanów czy bramek obrotowych wymaga smarowania, regulacji i kontroli napędów. Oprogramowanie – aktualizacji i weryfikacji uprawnień użytkowników po zmianach kadrowych.

W przypadku awarii liczy się lokalny serwis, dostępność części i doświadczenie instalatora. To one decydują o czasie przywrócenia działania krytycznych przejść.

Przykładowe scenariusze zastosowań

– Firma IT: wejście na kartę + PIN do strefy R&D, biometria do serwerowni, integracja z CCTV i rejestracją czasu pracy. Dostęp gościnny z kodami QR ważnymi godzinowo.

– Magazyn 24/7: szlabany z ANPR dla floty, bramy przesuwne na wjazdach bocznych, kolczatki jednokierunkowe, monitoring prób wejścia poza harmonogramem. Zdalne nadawanie uprawnień kierowcom.

– Budynek publiczny: czytniki w strefach pracowniczych, bramki w lobby, automatyczne odblokowanie przejść przy alarmie pożarowym, raporty obecności na potrzeby BHP.

Gdzie zamówić projekt i montaż – wsparcie od doradztwa po serwis

Profesjonalny dostawca pomaga w audycie ryzyka, doborze technologii i integracji z istniejącą infrastrukturą. Dostarcza i montuje urządzenia: bramki obrotowe, bramy przesuwne, kolczatki drogowe i parkingowe, systemy kontroli wjazdu, słupki parkingowe, szlabany, blokady parkingowe oraz rejestratory czasu pracy, a także prowadzi serwis napędów do bram.

Jeśli planujesz wdrożenie w centralnej Polsce, sprawdź Systemy kontroli dostępu w Łodzi – znajdziesz tam doradztwo, sprzedaż i montaż oraz wsparcie powdrożeniowe dopasowane do potrzeb klientów indywidualnych i firm.

Kategorie artykułów

Polecane artykuły

Jakie dodatki ślubne z motywem geometrycznym są najmodniejsze?

Geometryczne akcenty w dekoracjach ślubnych zyskują na popularności, przyciągając uwagę par młodych. Nowoczesne dodatki ślubne z geometrycznymi wzorami nadają wyjątkowego charakteru ceremonii, łącząc estetykę z funkcjonalnością. Główne cechy to eleganckie kształty oraz inspiracje naturą. Personaliza

Bezgotówkowa obsługa pogrzebu – współpraca z ZUS, KRUS i MSWiA

Bezgotówkowa obsługa pogrzebów to nowoczesne rozwiązanie, które znacząco ułatwia rodzinom żałobnym organizację ceremonii. Dzięki współpracy z instytucjami takimi jak ZUS, KRUS oraz MSWiA, możliwe jest zminimalizowanie formalności oraz kosztów związanych z pogrzebem. Takie podejście pozwala skupić si